تخيل أن مدخراتك محمية بقفل رقمي فائق التعقيد، قفل لا يمكن لأقوى الحواسيب في العالم كسره إلا بعد آلاف السنين. هذا ليس مشهداً من فيلم خيال علمي، بل هو الواقع الذي تعيشه أنت وملايين الأشخاص يومياً في عالم العملات الرقمية، السر يكمن في كلمة واحدة تبدو غامضة لكنها قوية: التشفير (Cryptography).

ربما سمعت بهذه الكلمة من قبل، لكنك تساءلت: ما الذي تعنيه حقًا؟ وكيف يمكن لمجموعة من الخوارزميات الرياضية أن تكون الأساس الذي تقوم عليه ثورة مالية واقتصاد رقمي كامل؟ في هذا المقال، سنرفع الستار عن هذا “الحارس الخفي”، ونبسط مفهومه لنكتشف معاً كيف يجعل من عملات مثل البيتكوين والإيثريوم آمنة وموثوقة. سنأخذك في رحلة من المفاهيم الأساسية إلى التطبيقات العملية، لتفهم بشكل كامل لماذا يعتبر التشفير العمود الفقري لأي عملة رقمية، هل أنت مستعد لفك الشفرة؟

ما هو التشفير؟ تبسيط المفهوم للمبتدئين

قبل الغوص في عالم البلوكتشين المعقد، من الضروري أن تفهم الأداة الأساسية التي تجعل كل هذا ممكنًا.

التشفير ليس اختراعًا جديدًا، بل هو علم قديم يهدف إلى تحقيق هدف واحد: التواصل الآمن في وجود الخصوم.

من الرسائل السرية للفراعنة إلى العصر الرقمي

تعود جذور التشفير إلى آلاف السنين. استخدمت الحضارات القديمة مثل الفراعنة والإغريق والرومان شيفرات بسيطة لإخفاء رسائلهم العسكرية والدبلوماسية.

لعل أشهرها “شيفرة قيصر”، حيث كان يتم إزاحة كل حرف في الرسالة بعدد معين من الأحرف في الأبجدية. كانت بسيطة، لكنها فعالة في عصرها.

مع مرور الوقت، تطورت الشيفرات لتصبح أكثر تعقيدًا، وصولًا إلى آلة “إنجما” التي استخدمتها ألمانيا في الحرب العالمية الثانية، والتي احتاج فك تشفيرها إلى جهود جبارة من الحلفاء.

في العصر الرقمي، انتقل التشفير من كونه أداة عسكرية إلى جزء لا يتجزأ من حياتنا اليومية.

في كل مرة تستخدم فيها بطاقتك الائتمانية عبر الإنترنت، أو تسجل الدخول إلى بريدك الإلكتروني، أو حتى تتصفح موقعًا يبدأ بـ “https”، فأنت تستخدم تقنيات التشفير المتقدمة لحماية بياناتك.

إنها تعمل بصمت في الخلفية، لتضمن لك الخصوصية والأمان.

المبدأ الأساسي: تحويل البيانات الواضحة إلى شفرة

في جوهره، يقوم التشفير على تحويل معلومات مقروءة ومفهومة إلى شكل مشوش وغير مفهوم، ولا يمكن إعادته إلى شكله الأصلي إلا إذا كنت تملك “المفتاح” السري.

لنُعرّف بعض المصطلحات الأساسية التي ستساعدك على فهم البقية:

- النص العادي (Plaintext): هي البيانات الأصلية التي تريد حمايتها، سواء كانت رسالة، أو كلمة مرور، أو تفاصيل معاملة مالية.

- النص المشفر (Ciphertext): هي البيانات بعد أن تم تشفيرها. تبدو كأنها مجموعة عشوائية من الأحرف والأرقام والرموز لمن لا يملك مفتاح فك التشفير.

- خوارزمية التشفير (Algorithm): هي مجموعة القواعد الرياضية أو الإجراءات التي يتم تطبيقها على النص العادي لتحويله إلى نص مشفر.

- مفتاح التشفير (Key): هو قطعة من المعلومات (عادةً سلسلة طويلة من الأرقام) التي تعمل كمتغير فريد لخوارزمية التشفير. نفس الرسالة ونفس الخوارزمية ستنتج نصًا مشفرًا مختلفًا تمامًا باختلاف المفتاح.

الهدف من التشفير الحديث يتجاوز مجرد إخفاء المعلومات (السرية)، ليشمل ثلاثة أهداف حيوية أخرى، خاصة في سياق أمان العملات الرقمية:

- سلامة البيانات (Integrity): التأكد من أن البيانات لم يتم تغييرها أو التلاعب بها أثناء النقل.

- المصادقة (Authentication): التحقق من هوية المرسل والمستقبل.

- عدم الإنكار (Non-repudiation): ضمان عدم قدرة المرسل على إنكار إرساله للرسالة في وقت لاحق.

حجر الزاوية في أمان العملات الرقمية: دور التشفير في البلوكتشين

الآن بعد أن أصبح لديك فهم أساسي للتشفير، يمكننا أن نرى كيف يتم تطبيقه ببراعة في تقنية البلوكتشين، وهي التكنولوجيا التي تقوم عليها جميع العملات الرقمية تقريبًا.

ضمان سلامة البيانات عبر “دالة الهاش”

إحدى أهم أدوات التشفير المستخدمة في البلوكتشين هي “دالة الهاش” أو “دالة التجزئة” (Hash Function).

تخيلها كخلاط رقمي فريد من نوعه. يمكنك وضع أي شيء في هذا الخلاط (نص، صورة، ملف كامل، أو حتى قائمة بجميع معاملات البيتكوين في 10 دقائق)، وسيخرج لك دائمًا ناتج بنفس الطول الثابت، يسمى “الهاش” (Hash).

تتميز دوال الهاش المستخدمة في العملات الرقمية (مثل SHA-256 في البيتكوين) بخصائص حيوية:

- حتمية (Deterministic): نفس المدخلات ستنتج دائمًا نفس الهاش بالضبط.

- ذات اتجاه واحد (One-way): من المستحيل عمليًا عكس العملية. أي أنه لا يمكنك أخذ الهاش ومعرفة البيانات الأصلية التي أنتجته.

- تأثير الانهيار الجليدي (Avalanche Effect): أي تغيير طفيف جدًا في المدخلات (حتى تغيير حرف واحد) سيؤدي إلى إنتاج هاش مختلف تمامًا.

في البلوكتشين، يتم تجميع المعاملات في “كتلة”، ثم يتم حساب الهاش الخاص بهذه الكتلة. الأهم من ذلك، أن كل كتلة جديدة تحتوي على هاش الكتلة التي تسبقها.

هذا يخلق سلسلة مترابطة (ومن هنا جاء اسم “بلوكتشين” أو سلسلة الكتل)، إذا حاول أي شخص تغيير معاملة في كتلة قديمة، فإن هاش تلك الكتلة سيتغير، مما يؤدي إلى تغيير هاش كل الكتل التي تليها، وهذا يجعل محاولة التلاعب مكشوفة وفاشلة فورًا لأنه يكسر السلسلة التي يتفق عليها باقي المشاركين في الشبكة.

تحقيق اللامركزية والثقة بين الأطراف

في النظام المالي التقليدي، أنت تثق في طرف ثالث (مثل البنك) ليحتفظ بسجلات معاملاتك ويضمن عدم حدوث تلاعب.

أما في عالم العملات الرقمية، فلا يوجد بنك مركزي، فكيف نثق في النظام؟ الإجابة تكمن في الجمع بين التشفير واللامركزية.

يحتفظ آلاف المشاركين (العُقد) حول العالم بنسخة من سجل المعاملات (البلوكتشين).

عندما تحدث معاملة جديدة، يتم التحقق منها تشفيريًا وإضافتها إلى السجل.

بفضل ربط الكتل عبر دوال الهاش، يصبح من المستحيل على أي شخص تغيير السجل دون أن يلاحظه الجميع.

هذا يخلق “ثقة حسابية” مدعومة بالرياضيات، بدلاً من الثقة في مؤسسة واحدة قد تفشل أو تتعرض للاختراق.

هذا هو جوهر اللامركزية التي توفرها العملات المشفرة.

أدواتك السحرية: المفاتيح العامة والخاصة والتوقيع الرقمي

إذا كان البلوكتشين هو السجل العام، فكيف تتحكم أنت في عملاتك الرقمية الموجودة عليه؟ هنا يأتي دور أهم مفهوم يجب عليك فهمه كمستخدم: تشفير المفتاح العام، أو ما يعرف بـ “التشفير غير المتماثل”.

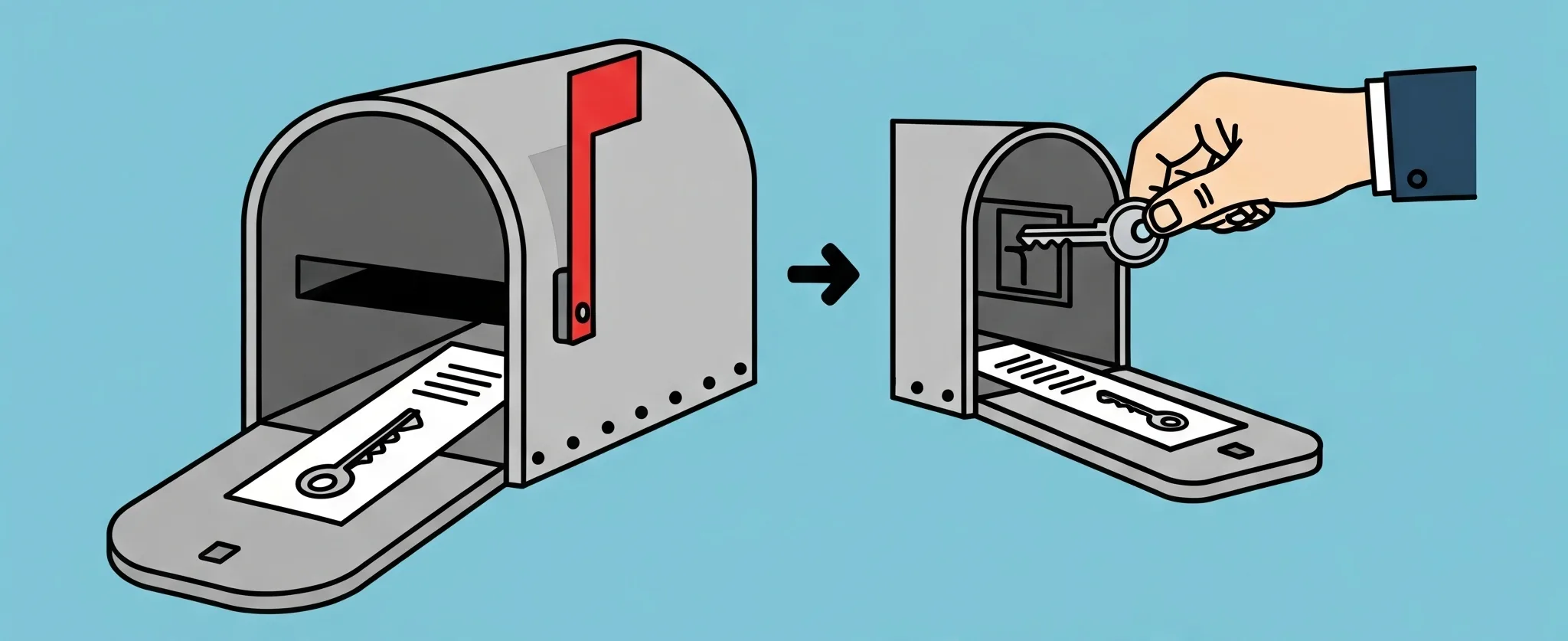

المفتاح العام مقابل المفتاح الخاص: عنوانك البريدي وخزنتك السرية

عندما تقوم بإنشاء محفظة رقمية، يتم إنشاء زوج من المفاتيح المترابطة رياضيًا:

- المفتاح العام (Public Key): يمكنك التفكير فيه كعنوان بريدك الإلكتروني أو رقم حسابك البنكي. إنه عنوان يمكنك مشاركته بأمان مع أي شخص ليرسل لك عملات رقمية. يتم اشتقاق عنوان محفظتك (تلك السلسلة الطويلة من الأحرف والأرقام) من مفتاحك العام.

- المفتاح الخاص (Private Key): هذا هو الجزء الأكثر أهمية. إنه بمثابة كلمة السر أو المفتاح المادي لخزنتك. يجب أن يبقى سريًا تمامًا ولا تشاركه مع أي شخص أبدًا. من يمتلك مفتاحك الخاص، يمتلك عملاتك الرقمية ويمكنه إنفاقها.

هناك قول مأثور في عالم الكريبتو: “Not your keys, not your coins” (ليست مفاتيحك، ليست عملاتك).

إذا كنت تحتفظ بعملاتك في منصة تداول لا تمنحك السيطرة على مفاتيحك الخاصة، فأنت في الحقيقة لا تملكها، بل تثق في المنصة لحمايتها لك.

جدول مقارنة: المفتاح العام مقابل المفتاح الخاص

| الميزة | المفتاح العام (Public Key) | المفتاح الخاص (Private Key) |

|---|---|---|

| الغرض | يُستخدم لإنشاء عنوان لاستقبال العملات الرقمية والتحقق من التوقيعات. | يُستخدم لإنشاء التوقيعات الرقمية لإثبات الملكية وإنفاق العملات. |

| المشاركة | آمن للمشاركة مع أي شخص. | يجب أن يبقى سريًا تمامًا. مشاركته تعني فقدان أموالك. |

| مثال تشبيهي | رقم حسابك البنكي أو عنوان صندوق بريدك. | كلمة سر حسابك البنكي أو مفتاح صندوق بريدك. |

| التحكم | لا يمنح أي سيطرة على الأموال. | يمنح السيطرة الكاملة على الأموال المرتبطة به. |

التوقيع الرقمي: ختم الأصالة الذي لا يمكن تزويره

إذًا، كيف تستخدم هذه المفاتيح لإرسال الأموال؟ عندما تريد إرسال عملات، فإنك لا “ترسل” المفتاح الخاص.

بدلاً من ذلك، تستخدمه لتوقيع تفاصيل المعاملة (المبلغ وعنوان المستلم) إلكترونيًا.

هذا التوقيع الرقمي فريد لكل معاملة ويثبت شيئين بشكل قاطع للشبكة كلها:

- الأصالة: يثبت أنك أنت من قام بإنشاء المعاملة، لأنك الشخص الوحيد الذي يملك المفتاح الخاص المطابق للمفتاح العام.

- السلامة: يضمن أن تفاصيل المعاملة لم يتم تغييرها بعد أن قمت بتوقيعها.

يمكن لأي شخص في الشبكة استخدام مفتاحك العام للتحقق من صحة توقيعك، ولكن لا يمكنهم أبدًا استخدام مفتاحك العام لتزييف توقيعك.

هذا المزيج من الخصوصية (المفتاح الخاص) والشفافية (المفتاح العام) هو ما يجعل المعاملات آمنة وموثوقة دون الحاجة إلى وسيط.

رحلة معاملة مشفرة: كيف يؤمن التشفير تحويلاتك خطوة بخطوة؟

لنجمع كل ما تعلمته في مثال عملي. تخيل أنك تريد إرسال 0.5 بيتكوين إلى صديقك. إليك ما يحدث خلف الكواليس، مدعومًا بقوة التشفير:

- بدء المعاملة: تفتح محفظتك الرقمية وتدخل المبلغ (0.5 BTC) وعنوان محفظة صديقك (المشتق من مفتاحه العام).

- التوقيع والتحقق: تقوم محفظتك تلقائيًا بصياغة رسالة المعاملة. بعد ذلك، تستخدم مفتاحك الخاص المحفوظ بأمان في محفظتك لإنشاء توقيع رقمي فريد لهذه المعاملة المحددة.

- البث للشبكة: يتم بث المعاملة الموقعة إلى شبكة البلوكتشين. تصل إلى آلاف العقد حول العالم في ثوانٍ.

- التحقق من قبل المُعدِّنين: يتلقى المُعدِّنون (أو المدققون في شبكات أخرى) معاملتك. يقومون بعدة عمليات تحقق:

- يستخدمون مفتاحك العام للتحقق من أن توقيعك الرقمي صحيح ومطابق للمعاملة.

- يتحققون من سجل البلوكتشين للتأكد من أن لديك بالفعل 0.5 BTC لإنفاقها (لمنع الإنفاق المزدوج).

- التأكيد والإضافة: بعد التحقق من معاملتك ومجموعة من المعاملات الأخرى، يقوم المُعدِّن الفائز بتجميعها في كتلة جديدة، وحساب الهاش الخاص بها (الذي يتضمن هاش الكتلة السابقة)، وإضافتها إلى البلوكتشين. بمجرد إضافة الكتلة، تعتبر المعاملة مؤكدة ومكتملة، وتظهر الأموال في محفظة صديقك.

كل خطوة في هذه الرحلة، من إثبات ملكيتك للأموال إلى ضمان عدم تغيير المعاملة وإضافتها بشكل دائم إلى السجل، مؤمنة بالكامل بواسطة أدوات التشفير التي ناقشناها.

هذا هو السبب في أن أمان العملات الرقمية قوي بطبيعته على مستوى البروتوكول.

التشفير في مواجهة التهديدات: هل العملات الرقمية آمنة حقًا؟

على الرغم من أن بروتوكولات العملات الرقمية مثل البيتكوين آمنة للغاية بفضل التشفير، فإن هذا لا يعني أن النظام بأكمله محصن ضد جميع أنواع الهجمات.

من المهم أن تفهم طبيعة هذه التهديدات وكيف يساهم التشفير في التخفيف منها.

هجوم الإنفاق المزدوج (Double-Spending Attack)

هذه هي المشكلة الأساسية التي تم تصميم البيتكوين لحلها: كيف تمنع شخصًا ما من إنفاق نفس العملة الرقمية مرتين؟ في العالم المادي، هذا مستحيل (لا يمكنك إعطاء نفس الورقة النقدية لشخصين).

أما في العالم الرقمي، فيمكن نسخ البيانات بسهولة يحل البلوكتشين هذه المشكلة من خلال السجل الزمني الموزع. عندما تبث معاملتك، يراها الجميع، وبمجرد تأكيدها في كتلة، يصبح من المستحيل رياضيًا إنشاء معاملة أخرى بنفس العملات وتحظى بقبول الشبكة.

هجوم 51% (51% Attack)

هذا هجوم نظري حيث يسيطر كيان واحد (أو مجموعة) على أكثر من 50% من قوة التجزئة (التعدين) في الشبكة.

من خلال هذه السيطرة، يمكنهم من حيث المبدأ منع تأكيد المعاملات الجديدة أو حتى عكس معاملاتهم الخاصة (مما يؤدي إلى الإنفاق المزدوج).

ومع ذلك، فإن تنفيذ مثل هذا الهجوم على شبكة كبيرة مثل البيتكوين يتطلب قدرًا هائلاً من الموارد المالية والحاسوبية، مما يجعله غير مرجح ومكلفًا للغاية.

كما أن التشفير لا يزال يمنع المهاجم من سرقة مفاتيح الآخرين الخاصة أو تغيير المعاملات القديمة.

التهديدات التي لا يحميك منها التشفير مباشرة

غالبًا ما تكون أضعف حلقة في سلسلة الأمان هي العنصر البشري.

إليك بعض المخاطر التي يجب أن تكون على دراية بها:

- التصيد الاحتيالي (Phishing): محاولات لخداعك للكشف عن مفتاحك الخاص أو عبارة الاسترداد الخاصة بك من خلال مواقع ويب أو رسائل بريد إلكتروني مزيفة.

- البرامج الضارة (Malware): فيروسات مصممة لسرقة ملفات المحفظة أو تسجيل ضغطات المفاتيح للحصول على كلمات المرور الخاصة بك.

- أمان منصات التداول: إذا كنت تحتفظ بعملاتك في منصة تداول مركزية، فأنت تثق في أمان تلك المنصة. وقد أظهر التاريخ أن هذه المنصات يمكن أن تتعرض للاختراق.

خلاصة القول: بينما يوفر التشفير أمانًا شبه مطلق لبروتوكول البلوكتشين نفسه، فإن مسؤولية حماية مفاتيحك الخاصة تقع على عاتقك أنت.

استخدم محافظ الأجهزة (Hardware Wallets)، وكن حذرًا من الروابط المشبوهة، ولا تشارك أبدًا معلوماتك السرية.

الخاتمة:

لقد رأيت الآن أن التشفير هو أكثر من مجرد خوارزميات معقدة، إنه النسيج الذي يحيك الثقة والأمان واللامركزية في عالم الأصول الرقمية.

إنه ما يسمح بوجود قيمة يمكن نقلها بين الأفراد في جميع أنحاء العالم دون الحاجة إلى إذن من بنك أو حكومة.

من خلال دوال الهاش التي تضمن سلامة السجل، إلى المفاتيح العامة والخاصة التي تمنحك سيادة حقيقية على أصولك، يشكل التشفير ثورة في كيفية تفكيرنا في الملكية والثقة.

إن فهم هذه المبادئ الأساسية لا يجعلك مستثمرًا أكثر وعيًا فحسب، بل يمنحك أيضًا تقديرًا أعمق للتكنولوجيا التي من المحتمل أن تشكل جزءًا كبيرًا من مستقبلنا المالي.

تذكر دائمًا أن القوة الحقيقية للعملات الرقمية تكمن في سيطرتك على مفاتيحك الخاصة، وهي سيطرة ممكنة فقط بفضل سحر التشفير.